إنّ أجهزة ماكينتوش (ماك) هي الأجهزة التي تقوم بتصنيعها شركة أبل وتعمل بنظام التشغيل macOS. تنقسم أجهزة ماكينتوش من ناحية الشكل والتصميم إلى عدة أشكال فمنها ما هو محمول (MacBook) ومنها ما هو مخصص للأعمال المكتبية بشاشات كبيرة (iMac)، والعديد غيرها:

وتعمل هذه الأجهزة بنظام التشغيل macOS. وعند الحديث عن البرمجيات الخبيثة فإنّها بكل تأكيد تصيب أنظمة التشغيل وليس الأجهزة بحد ذاتها. لذلك عند الحديث عن البرامج الضارة فإننا نقصد بأجهزة ماك أي أنظمة التشغيل macOS. لنتعرف معاً على نظام التشغيل “ماك أو إس” macOS بلمحة بسيطة.

إنّ نظام “ماك أو إس” (macOS) هو نظام التشغل الذي تقوم بتطويره شركة أبل منذ عام 1999 ليعمل على أجهزة الكمبيوتر التي تصنّعها الشركة (المذكورة في الفقرة السابقة)، وهو مبني أساساً على نظام UNIX. في عام 2001 قامت شركة أبل بإصدار “ماك أو إس 10” ويرمز له (X)، وفي عام 2011 أصدرت الشركة إصدار “ماك أو إس سييرا 10.7” وهو أول إصدار ماك يدعم اللغة العربية، ثمّ تلاه الإصدار 10.8 في عام 2012، والإصدار 10.9 في عام 2013، ومن ثمّ الإصدار 10.10 في أكتوبر 2014، حتى مجيء عام 2015 حيث تمّ طرح إصدار 10.11 (El Capitan) ومعه تمّ طرح ميزة “حماية تكامل النظام” (SIP) والتي تعتبر أحد خطوط الدفاع الرئيسية ضد البرامج الخبيثة في “ماك أو إس” (سنتحدث عن ذلك في الفقرة الثالثة من هذا المقال)، ثمّ في عام 2016 تمّ طرح الإصدار 10.12 من “ماك أو إس” والذي أطلق عليه اسم “سييرا” (Sierra) وحمل معه هذا الإصدار لأوّل مرة مساعد أبل الصوتي المعروف “سيري” (Siri) والذي قامت شركة أبل بشرائه بقيمة 200 مليون دولار. ثمّ تلا ذلك الإصدار 10.13 وحمل اسم High Sierra وكان ذلك في عام 2017 وحمل هذا الإصدار في طيّاته نظام ملفات خاص بأبل APFS. وفي عام 2018 أطلقت الشركة إصدار “ماك أو إس 10.14” موهافي (Mojave)، وهكذا استمرّ تحديث هذا النظام حتى الإصدار 10.15 المسمّى كاتالينا (Catalina) في أكتوبر 2019 ويحتوي العديد من التحديثات والميزات الجديد كميزة SideCar (استخدام iPad كشاشة ثانية للماك) وأيضاً هو أول نظام من أبل يلغي دعم تطبيقات 32 بت.

غالباً ما نستخدم مصطلحي “البرمجيات الخبيثة” (Malwares) و”الفيروسات” (Viruses) بشكل متبادل للدلالة على نفس الشيء، لكنهما يشيران إلى أنواع مختلفة من الهجمات.

يتسبب فيروس الكمبيوتر في إتلاف نظام التشغيل عن طريق إبطائه أو ملء محرك الأقراص الثابتة أو حذف الملفات المهمة. يصعب التخلص من الفيروسات لأنها تتكاثر داخل نظام التشغيل.

في هذه الأيام، تقوم معظم أجهزة الكمبيوتر بعمل جيد للحماية من الفيروسات التقليدية، ولكن هناك العديد من تهديدات البرامج الأخرى الكامنة في الظل. يشير مصطلح البرمجيات الخبيثة (Malware) إلى أي برامج ضارة، بما في ذلك:

لا بدّ أنك سمعت الادعاء الذي يقول بأن الفيروسات لا تؤثر على أجهزة ماكينتوش. هذا ليس صحيحاً، إذ يمكن لأجهزة ماكينتوش أن تصاب بالفيروسات أيضاً. وفي حين أنّك قد تواجه شخصاً استخدم جهاز ماك بدون برنامج مكافحة فيروسات لسنوات ولم يواجه أي مشكلة، إلا أنّك لن تعثر على القصة نفسها من مستخدم ويندوز.

هناك الكثير من العوامل التي تؤثر على ذلك، ولعى الرغم من أنّ ويندوز أحرز تقدماً هائلاً من حيث الأمان في السنوات الأخيرة، ولكن لا يزال نظام التشغيل MacOS يستفيد من المزايا الفريدة التي تجعله أقل عرضةً للإصابة بالبرامج الضارة في المقام الأول، ومن هذه العوامل:

عندما قامت مايكروسوفت بتطوير ويندوز، قامت ببناء نظام التشغيل الجديد ويندوز بالاعتماد على نظامها الأساسي الفريد من نوعه MS-DOS. في المقابل، طورت شركة أبل نظام التشغيل ماك (MacOS) باستخدام نظام Unix، وهو نظام أساسي مفتوح المصدر كان مستخدماً بالفعل منذ سنوات.

يشتهر نظام التشغيل Unix بميزاته الخاصة المتمثلة بالاستقرار والأمان، والكثير من هذه الميزات غير موجود في نظام MS-DOS. لم يستخدم نظام التشغيل ويندوز نظام MS-DOS كقاعدة أساس له منذ نظام التشغيل ويندوز إكس بي (Windows XP)، لكن العديد من أجزاء الأمان والبنية اليوم بقيت موجودة منذ تلك الأيام القديمة.

وفي الوقت نفسه، يُعَدُّ Unix نظام تشغيل مفتوح المصدر (Open Source) ويستخدمه مجموعة من الشركات المختلفة في تطوير أنظمة التشغيل: macOS وLinux وPlayStation 4 وحتى “البرامج الثابتة” (Firmware) للأدوات الذكية مثل جهاز التوجيه (الراوتر) في منزلك.

هناك الكثير من الأشخاص الذين يبحثون لإصلاح الثغرات الأمنية في Unix حتى يتمكنوا من جعل منتجاتهم أكثر أماناً. يستفيد جهاز Mac من هذا الجهد الجماعي، في حين تعتمد أجهزة الكمبيوتر التي تعمل بنظام ويندوز فقط على البنية (Architecture) التي تزوده بها مايكروسوفت.

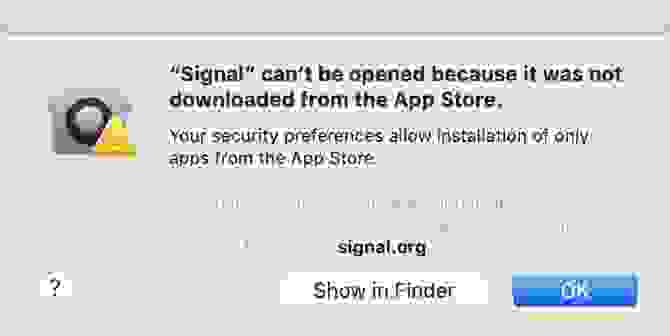

إذا قمت بتنزيل تطبيق من خارج متجر تطبيقات ماك (Mac App Store)، فلا بُدّ أن تكون قد اكتشفت أنه لا يمكنك فتح هذا التطبيق بعد اكتمال التنزيل. هذا بسبب ميزة أمان macOS التي تسمى Gatekeeper.

عندما تقوم بتنزيل تطبيقات جديدة، فإن Gatekeeper يعزلها ويستخدم XProtect لفحص الكود البرمجي لهذه التطبيقات الجديدة بحثاً عن البرامج الضارة. فإن وجد أي برامج ضارة، يقوم Gatekeeper بتنبيهك إلى الخطر ولا يسمح لك بفتح هذه التطبيقات. يمكنك تجاوز برنامج Gatekeeper عن طريق الضغط على زر Control من لوحة المفاتيح ومن ثمّ النقر فوق التطبيق المراد تشغيله، لكنك بذلك قد تُعَرِّض جهاز ماك الخاص بك لخطر الإصابة بالبرامج الضارة.

يُعَدُّ XProtect نظاماً لمكافحة البرمجيات الخبيثة من أبل مضمناً في نظام التشغيل macOS. على غرار معظم برامج مكافحة البرامج الضارة، فإن XProtect يدافع عن أجهزة ماك ضدّ أنواع مختلفة من البرامج الضارة أو البرمجيات الخبيثة. كما أنّه يحتاج إلى تحديث “تعريفاته” (definitions) بانتظام حتى يتمكن من التعرف على التهديدات الجديدة.

حتى إذا كانت نتيجة فحص XProtect لأحد التطبيقات نتيجةً إيجابية، فقد يرفض برنامج Gatekeeper التطبيق الذي قمت بتنزيله إذا لم يثق في مطور هذا التطبيق. يتيح لك نظام ماك بشكل افتراضي أن تقوم فقط تثبيت التطبيقات من متجر تطبيقات ماك (Mac App Store) أو من “المطورين المعروفين”. وهذا يسمح بتثبيت تطبيقات من مطورين معروفين مثل Dropbox أو Evernote أو Microsoft Office وفي نفس الوقت حظر المطورين الأقل شهرة. هذا مثال على نهج “الحديقة ذات الجدران” الغير مرغوب الذي تنتهجه أبل.

يستخدم macOS مبدأ “صندوق الرمل” (Sandbox) للحد من ما يمكن أن تفعله التطبيقات. وصندوق الرمل هو الإجراءات العملية التي يقوم بها نظام التشغيل عن طريق وضع حواجز افتراضية حول التطبيقات الخارجية لمنعهم من الوصول إلى التطبيقات الأخرى أو ملفات النظام على جهازك.

إنه أحد الأسباب التي تجعل جهاز ماك أقل مرونة من جهاز كمبيوتر يعمل بنظام ويندوز، ولكن هذه القيود تأتي مع عائد الأمان المشدّد. تتمتع التطبيقات الخارجية بوصول محدود إلى ملفات النظام الأساسية، مما يجعل من الصعب على البرمجيات الخبيثة التسبب في أضرار جسيمة لنظام التشغيل حتى لو استطاعت هذه البرمجيات تجاوز برنامج Gatekeeper.

ابتداءً من نظام التشغيل MacOS Catalina والذي تمّ إطلاقه في أكتوبر 2019 ويحمل الإصدار رقم (macOS 10.15)، تحتاج تطبيقات ماك إلى طلب إذن لكل جزء من أجزاء النظام الذي يريدون الوصول إليه. وهذا يشمل فئات مثل:

لمعرفة ما هو مسموح وما هو غير مسموح به؛ وما هي الصلاحيات التي تمّ منحها للبرامج الخارجية، انتقل إلى تفضيلات النظام (System Preferences)، ومن ثمّ الأمان والخصوصية (Security & Privacy)، ثمّ اضغط على الخصوصية (Privacy). من هنا يمكنك إلغاء الوصول لأي شيء أنت غير متأكد منه.

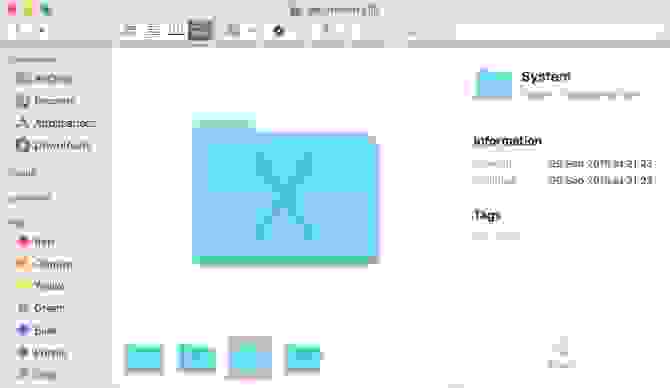

يقوم نظام التشغيل بإخفاء ملفات النظام الهامة على جهاز Mac حتى لا تتمكن من إتلافها أو نقلها عن طريق الخطأ. لكنه يحمي أيضاً الملفات المهمة الكامنة وراء خط دفاع مخفي موجود ضمن نظام التشغيل macOS، يسمى خط الدفاع المخفي هذا “حماية تكامل النظام” (SIP: System Integrity Protection).

إنّ حماية تكامل النظام SIP (موجودة بدءاً من إصدار macOS X El Capitan 10.11 والإصدارات الأحدث من نظام التشغيل macOS) تمنعك أو أيّ شخص آخر من تحرير ملفات النظام على جهاز ماك، والتي غالباً ما تكون هدفاً رئيسياً للبرمجيات الخبيثة. هذا يجعل الأمر أكثر تعقيداً بالنسبة للبرمجيات الخبيثة للتسلل إلى نظام التشغيل وعرقلة أمان أو أداء جهاز Mac الخاص بك.

تقوم حماية تكامل النظام SIP بتقييد حساب المستخدم الجذر (Root user) وتحدّ من الإجراءات التي يمكن للمستخدم الجذر القيام بها على الأجزاء المحمية من نظام التشغيل Mac. قبل اختراع تقنية “حماية تكامل النظام” (SIP)، لم يكن لدى المستخدم الجذر قيود على الأذونات، لذلك يمكنه الوصول إلى أي مجلد أو تطبيق على نظام Mac الخاص بك. تحصل البرامج التي ترغب بتثبيتها على وصول على مستوى الجذر عندما تقوم بإدخال اسم المسؤول (root user) وكلمة المرور الخاصة به لتثبيت البرنامج. يسمح ذلك للبرنامج المراد تثبيته بتعديل أو استبدال أي ملف أو تطبيق نظام، لكن الحال ليست كذلك بعد الآن بوجود حماية تكامل النظام SIP.

تماماً مثل Gatekeeper، يمكنك تجاوز SIP إذا كنت بحاجة إلى ذلك. لكن معظم المطورين ذوي السمعة الطيبة يصممون تطبيقاتهم للعمل جنباً إلى جنب مع SIP، لذلك لا ينبغي عليك تجاوز SIP أبداً.

على الرغم من أنّ هذه الفكرة لا تبدو بمثابة خط دفاع كبير، خاصةً لأنها خارج نطاق سيطرة شركة أبل، إلا أن جهاز ماك محمي أيضاً بحقيقة أنّ هناك أجهزة كمبيوتر تعمل بنظام ويندوز في العالم أكثر بكثير من أجهزة ماك.

إنّ الفيروسات المصممة لإلحاق الضرر بنظام ويندوز لا تعمل على أجهزة ماك. لذلك يحتاج “المطورون الإجراميون” (الذين يقومون بصنع الفيروسات) إلى اختيار النظام الأساسي الذي يريدون استهدافه قبل البدء بصنع فيروساتهم. ونظراً لأن نظام التشغيل ويندوز أكثر شيوعاً من نظام التشغيل macOS، فمن المنطقي أنّ هؤلاء المطورين السيئين يقومون بإنشاء برامج ضارة لاستهداف ومهاجمة ويندوز ليلحق الضرر بأكبر عدد من الأشخاص.

هذا هو بالضبط ما يحدث. يوجد عدد أقل من تهديدات البرامج الضارة لنظام التشغيل ماك، لأنه لا يوجد الكثير ليكسبه الأشخاص السيئين الذين يقومون بإنشاء هذه البرامج الضارة إذا قاموا باستهداف أجهزة ماك. إنّ هذا المبدأ، على الرغم من وجود عيوب فيه، يُعرف باسم الأمن من خلال الغموض (Security through obscurity).

يعتبر المستخدم (user) أضعف نقطة في أي نظام أمان. يقوم جهاز ماك بعمل رائع في إبعاد البرامج الضارة، ولكن يمكنك مساعدته من خلال اتباع تعليمات السلامة العامة المعروفة أيضاً. على سبيل المثال:

لمزيد من الحماية، قد تفكر أيضاً في تثبيت برنامج مكافحة فيروسات. ولكن احذر فهناك الكثير من خيارات برامج مكافحة الفيروسات السيئة المنتشرة عبر الانترنت، لذلك عليك التأكد من تثبيت برنامج يتمتع بسمعة حسنة.

المصدر